ABSTRAK

IT forensik atau kadang disebut komputer forensik yaitu

ilmu yang menganalisa barang bukti digital sehingga dapat dipertanggungjawabkan

di pengadilan. Kegiatan forensik komputer sendiri adalah suatu proses

mengidentifikasi, memelihara, menganalisa, dan mempergunakan bukti digital

menurut hukum yang berlaku. IT Forensik dibutuhkan untuk pengumpulan bukti

dan fakta karena adanya tindakan kejahatan pelanggaran keamanan sistem

informasi oleh para cracker atau cybercrime. Dengan menjaga bukti digital tetap

aman dan tidak berubah, maka kasus hukum akan mudah diselesaikan.

Kata kunci : IT, Forensik, Audit, Komputer

PENDAHULUAN

Perkembangan dunia IT yang sangat cepat telah

melahirkan dimensi lain dari teknologi, yaitu kejahatan dengan peran computer

sebagai alat utamanya. Istilah yang populer untuk modus ini disebut dengan

cybercrime. Adanya kecenderungan negative dari teknologi computer tersebut

telah memunculkan berbagai permasalahan baru. Bertahun tahun yang lalu,

kebanyakan bukti dikumpulkan pada kertas. Saat ini, kebanyakan bukti bertempat

pada komputer, membuatnya lebih rapuh, karena sifat alaminya. Oleh karena itu,

IT forensik atau bisa juga disebut Digital Forensik. berperan dalam menindak

lanjuti kejahatan dalam komputer. IT forensik akan mengamankan dan menganalisa

bukti digital dengan cara menjabarkan keadaan terkini dari suatu artefak

digital. Ilmu Pengetahuan ini masih sangat baru di Indonesia sehingga seorang

ahli atau profesional dalam bidang Digital Forensik masih sangat sedikit. Oleh

sebab itu, sebagai orang awam yang masih belum mengetahui betul, apa sebenarnya

IT Forensik akan dibahas selanjutnya dalam jurnal ini.

PEMBAHASAN

1.

IT Forensik

IT Forensik merupakan ilmu yang berhubungan

dengan pengumpulan fakta dan bukti pelanggaran keamanan sistem informasi serta

validasinya menurut metode yang digunakan. Dengan kata lain IT

Forensik merupakan cabang dari ilmu komputer tetapi menjurus ke bagian forensik

yaitu berkaitan dengan bukti hukum yang ditemukan di komputer dan media

penyimpanan digital. Komputer forensik juga dikenal sebagai Digital Forensik

yang terdiri dari aplikasi dari ilmu pengetahuan kepada indetifikasi, koleksi,

analisa, dan pengujian dari bukti digital. IT Forensik merupakan penggunaan

sekumpulan prosedur untuk melakukan pengujian secara menyeluruh suatu sistem

komputer dengan mempergunakan software dan tool untuk mengumpulkan fakta dan

memelihara barang bukti tindakan kriminal. Fakta-fakta tersebut setelah

diverifikasi akan menjadi bukti-bukti yang akan digunakan dalam proses

selanjutnya. Selain itu juga diperlukan keahlian dalam bidang IT ( termasuk

diantaranya hacking) dan alat bantu (tools) baik hardware maupun software untuk

membuktikan pelanggaran-pelanggaran yang terjadi dalam bidang teknologi sistem

informasi tersebut. IT forensik dapat menjelaskan keadaan artefak digital terkini.

Artefak Digital dapat mencakup sistem komputer, media penyimpanan (seperti hard

disk atau CD-ROM, dokumen elektronik (misalnya pesan email atau gambar JPEG)

atau bahkan paket-paket yang secara berurutan bergerak melalui jaringan. Bidang

IT Forensik juga memiliki cabang-cabang di dalamnya seperti firewall forensik,

forensik jaringan , database forensik, dan forensik perangkat mobile.

Berikut beberapa pengertian IT forensik menurut para ahli:

1) Menurut Ruby

Alamsyah, salah seorang ahli forensik IT Indonesia: “Digital forensik atau

terkadang disebut komputer forensik adalah ilmu yang menganalisa barang bukti

digital sehingga dapat dipertanggungjawabkan di pengadilan. Barang bukti

digital tersebut termasuk handphone, notebook, server, alat teknologi apapun

yang mempunyai media penyimpanan dan bisa dianalisa.”

2) Menurut Noblett, seorang

ahli komputer forensik: “Berperan untuk mengambil, menjaga, mengembalikan, dan

menyajikan data yang telah diproses secara elektronik dan disimpan di media

komputer.”

3) Menurut Judd Robin,

seorang ahli komputer forensik: “Penerapan secara sederhana dari penyelidikan

komputer dan teknik analisisnya untuk menentukan bukti-bukti hukum yang

mungkin”

4) New Technologies

memperluas definisi Robin dengan: “Komputer forensik berkaitan dengan

pemeliharaan, identifikasi, ekstraksi dan dokumentasi dari bukti-bukti komputer

yang tersimpan dalam wujud-informasi-magnetik”.

Berdasarkan penjelasan tersebut, beberapa alasan mengapa

perlunya menggunakan IT forensik dalam menangani tindak kejahatan komputer:

1) Dalam kasus hukum,

teknik digital forensik sering digunakan untuk meneliti sistem komputer milik

terdakwa (dalam perkara pidana) atau tergugat (dalam perkara perdata).

2) Memulihkan data

dalam hal suatu hardware atau software mengalami kegagalan/kerusakan (failure).

3) Meneliti suatu

sistem komputer setelah suatu pembongkaran/ pembobolan, sebagai contoh untuk

menentukan bagaimana penyerang memperoleh akses dan serangan apa yang

dilakukan.

4) Mengumpulkan bukti

menindak seorang karyawan yang ingin diberhentikan oleh suatu organisasi.

5) Memperoleh

informasi tentang bagaimana sistem komputer bekerja untuk tujuan debugging,

optimisasi kinerja, atau membalikkan rancang-bangun.

2.

Tujuan IT Forensik

Tujuan IT forensik adalah sebagai berikut:

1) Untuk membantu

memulihkan, menganalisa, dan mempresentasikan materi/entitas berbasis digital

atau elektronik sedemikian rupa sehingga dapat dipergunakan sebagai alat buti

yang sah di pengadilan.

2) Untuk mendukung

proses identifikasi alat bukti dalam waktu yang relatif cepat, agar dapat

diperhitungkan perkiraan potensi dampak yang ditimbulkan akibat perilaku jahat

yang dilakukan oleh kriminal terhadap korbannya, sekaligus mengungkapkan alasan

dan motivitasi tindakan tersebut sambil mencari pihak-pihak terkait yang

terlibat secara langsung maupun tidak langsung dengan perbuatan tidak

menyenangkan dimaksud.

3) Mendapatkan

fakta-fakta obyektif dari sebuah insiden / pelanggaran keamanan sistem

informasi. Fakta-fakta tersebut setelah diverifikasi akan menjadi bukti-bukti

(evidence) yang akan digunakan dalam proses hukum.

4) Mengamankan dan

menganalisa bukti digital. Dari data yang diperoleh melalui survey oleh FBI dan

The Computer Security Institute, pada tahun 1999 mengatakan bahwa 51% responden

mengakui bahwa mereka telah menderita kerugian terutama dalam bidang finansial

akibat kejahatan komputer.

5) Untuk menjelaskan

keadaan artefak digital terkini. Artefak Digital dapat mencakup sistem

komputer, media penyimpanan (seperti hard disk atau CD-ROM), dokumen elektronik

(misalnya pesan email atau gambar JPEG) atau bahkan paket-paket yang secara

berurutan bergerak melalui jaringan. Bidang IT forensik juga memiliki

cabang-cabang di dalamnya seperti firewall forensik, forensik jaringan,

database forensik, dan forensik perangkat mobile.

3.

Prosedur IT Forensik

Prosedur forensik yang umum digunakan, antara

lain:

1) Membuat copies dari

keseluruhan log data, file, dan lain-lain yang dianggap perlu pada suatu media

yang terpisah.

2) Membuat copies

secara matematis.

3) Dokumentasi yang

baik dari segala sesuatu yang dikerjakan.

4) Bukti yang digunakan

dalam IT Forensics berupa: Harddisk.Floopy disk atau media lain yang bersifat

removeable.

5) Network system.

6) Metode/prosedure IT

Forensik yang umum digunakan pada komputer ada dua jenis, yaitu:

A. Search dan seizure:

dimulai dari perumusan suatu rencana.

a.

Identifikasi dengan penelitian permasalahan.

b.

Membuat hipotesis.

c.

Uji hipotesa secara konsep dan empiris.

d.

Evaluasi hipotesa berdasarkan hasil pengujian dan pengujian

ulang jika hipotesa tersebut jauh dari apa yang diharapkan.

e.

Evaluasi hipotesa terhadap dampak yang lain jika hipotesa

tersebut dapat diterima.

B. Pencarian informasi

(discovery information). Ini dilakukan oleh investigator dan merupakan

pencarian bukti tambahan dengan mengendalikan saksi secara langsung maupun

tidak langsung.

a.

Membuat copies dari keseluruhan log data, files,

dan lain-lain yang dianggap perlu pada media terpisah.

b.

Membuat fingerprint dari data secara matematis.

c.

Membuat fingerprint dari copies secara otomatis.

d.

Membuat suatu hashes masterlist

e.

Dokumentasi yang baik dari segala sesuatu yang telah

dikerjakan.

4.

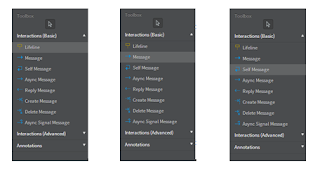

Tools IT Forensik

Tools IT Forensik yang

umum digunakan, antara lain:

1)

Antiword

Antiword merupakan sebuah aplikasi yang digunakan untuk

menampilkan teks dan gambar dokumen Microsoft Word. Antiword hanya mendukung

dokumen yang dibuat oleh MS Word versi 2 dan versi 6 atau yang lebih baru.

2)

Autopsy

The Autopsy Forensic Browser merupakan antarmuka grafis

untuk tool analisis investigasi diginal perintah baris The Sleuth Kit. Bersama,

mereka dapat menganalisis disk dan filesistem Windows dan UNIX (NTFS, FAT,

UFS1/2, Ext2/3).

3)

Binhash

Binhash merupakan sebuah program sederhana untuk melakukan

hashing terhadap berbagai bagian file ELF dan PE untuk perbandingan. Saat ini

ia melakukan hash terhadap segmen header dari bagian header segmen obyek ELF dan

bagian segmen header obyekPE.

4)

Sigtool

Sigtcol merupakan tool untuk manajemen signature dan

database ClamAV. sigtool dapat digunakan untuk rnenghasilkan checksum MD5,

konversi data ke dalam format heksadesimal, menampilkan daftar signature virus

dan build/unpack/test/verify database CVD dan skrip update.

5)

ChaosReader

ChaosReader merupakan sebuah tool freeware untuk melacak

sesi TCP/UDP/… dan mengambil data aplikasi dari log tcpdump. la akan mengambil

sesi telnet, file FTP, transfer HTTP (HTML, GIF, JPEG,…), email SMTP, dan

sebagainya, dari data yang ditangkap oleh log lalu lintas jaringan. Sebuah file

index html akan tercipta yang berisikan link ke seluruh detil sesi, termasuk

program replay realtime untuk sesi telnet, rlogin, IRC, X11 atau VNC; dan

membuat laporan seperti laporan image dan laporan isi HTTP GET/POST.

6)

Chkrootkit

Chkrootkit merupakan sebuah tool untuk memeriksa

tanda-tanda adanya rootkit secara lokal. la akan memeriksa utilitas utama

apakah terinfeksi, dan saat ini memeriksa sekitar 60 rootkit dan variasinya.

7)

Dcfldd

Tool ini mulanya dikembangkan di Department of Defense

Computer Forensics Lab (DCFL). Meskipun saat ini Nick Harbour tidak lagi

berafiliasi dengan DCFL, ia tetap memelihara tool ini.

8)

Ddrescue

GNU ddrescue merupakan sebuah tool penyelamat data, la menyalinkan

data dari satu file atau device blok (hard disc, cdrom, dsb.) ke yang lain,

berusaha keras menyelamatkan data dalam hal kegagalan pembacaan. Ddrescue tidak

memotong file output bila tidak diminta. Sehingga setiap kali anda

menjalankannya kefile output yang sama, ia berusaha mengisi kekosongan.

9)

Foremost

Foremost merupakan sebuah tool yang dapat digunakan untuk

me-recover file berdasarkan header, footer, atau struktur data file tersebut.

la mulanya dikembangkan oleh Jesse Kornblum dan Kris Kendall dari the United

States Air Force Office of Special Investigations and The Center for

Information Systems Security Studies and Research. Saat ini foremost dipelihara

oleh Nick Mikus seorang Peneliti di the Naval Postgraduate School Center for

Information Systems Security Studies and Research.

10)

Gqview

Gqview merupakan sebuah program untuk melihat gambar

berbasis GTK la mendukung beragam format gambar, zooming, panning, thumbnails,

dan pengurutan gambar.

11)

Galleta

Galleta merupakan sebuah tool yang ditulis oleh Keith J

Jones untuk melakukan analisis forensic terhadap cookie Internet Explorer.

12)

Ishw

Ishw (Hardware Lister) merupakan sebuah tool kecil yang

memberikan informasi detil mengenai konfigurasi hardware dalam mesin. la dapat

melaporkan konfigurasi memori dengan tepat, versi firmware, konfigurasi

mainboard, versi dan kecepatan CPU, konfigurasi cache, kecepatan bus, dsb. pada

sistem t>MI-capable x86 atau sistem EFI.

13)

Pasco

Banyak penyelidikan kejahatan komputer membutuhkan

rekonstruksi aktivitas Internet tersangka. Karena teknik analisis ini dilakukan

secara teratur, Keith menyelidiki struktur data yang ditemukan dalam file

aktivitas Internet Explorer (file index.dat). Pasco, yang berasal dari bahasa

Latin dan berarti “browse”, dikembangkan untuk menguji isi file cache Internet

Explorer. Pasco akan memeriksa informasi dalam file index.dat dan mengeluarkan

hasil dalam field delimited sehingga dapat diimpor ke program spreadsheet

favorit Anda.

14)

Scalpel

Scalpel adalah sebuah tool forensik yang dirancang untuk

mengidentifikasikan, mengisolasi dan merecover data dari media komputer selama

proses investigasi forensik. Scalpel mencari hard drive, bit-stream image,

unallocated space file, atau sembarang file komputer untuk karakteristik, isi

atau atribut tertentu, dan menghasilkan laporan mengenai lokasi dan isi artifak

yang ditemukan selama proses pencarian elektronik. Scalpel juga menghasilkan

(carves) artifak yang ditemukan sebagai file individual.

5.

Pengetahuan yang diperlukan ahli IT Forensik

Seperti ahli forensik dalam kasus tindak

kriminal, tindak kejahatan di dunia IT pun juga memerlukan seoarang ahli

forensik komputer. Berikut ini terdapat beberapa pengetahuan dan kriteria yang

diperlukan untuk menjadi seorang ahli forensik. Pengetahuan yang diperlukan ahli

forensik di antaranya:

1)

Dasar-dasar hardware dan pemahaman bagaimana umumnya sistem

operasi bekerja.

2)

Bagaimana partisi drive, hidden partition, dan di mana

tabel partisi bisa ditemukan pada sistem operasi yang berbeda.

3)

Bagaimana umumnya master boot record tersebut dan bagaimana

drive geometry.

4)

Pemahaman untuk hide, delete, recover file dan directory

bisa mempercepat pemahaman pada bagaimana tool forensik dan sistem operasi yang

berbeda bekerja.Familiar dengan header dan ekstension file yang bisa jadi

berkaitan dengan file tertentu. Kriteria ahli forensik berikut ini dijelaskan

oleh Peter Sommer dari Virtual City Associates Forensic Technician , serta Dan Farmer

dan Wietse Venema.

5)

Metode yang berhati-hati pada pendekatan pencatatan

rekaman.

6)

Pengetahuan komputer, hukum, dan prosedur legal.

7)

Keahlian untuk mempergunakan utility.

8)

Kepedulian teknis dan memahami implikasi teknis dari setiap

tindakan.

9)

Penguasaan bagaimana modifikasi bisa dilakukan pada data.

10)

Berpikiran terbuka dan mampu berpandangan jauh.

11)

Etika yang tinggi.

12)

Selalu belajar.

13)

Selalu mempergunakan data dalam jumlah redundan sebelum

mengambil kesimpulan.

6.

Aktivitas Ahli Forensik

Aktivitas yang perlu dilakukan oleh penyelidik

forensik menurut Judd Robins:

1)

Perlindungan sistem komputer selama pengujian forensik dari

semua kemungkinan perubahan, kerusakan, korupsi data, atau virus.

2)

Temukan semua file pada sistem. Termasuk file normal,

terhapus, hiden, pasword-protected, dan terenkripsi.

3)

Recovering file terhapus sebisa mungkin.

4)

Ambil isi file hidden juga file temporary atau swap yang

dipergunakan baik oleh sistem operasi atau program aplikasi.

5)

Lakukan akses (jika dimungkinkan secara legal) isi dari file

terproteksi atau terenkripsi.

6)

Analisa semua data yang relevan pada area spesial di disk.

Misal unnalocated (tidak terpakai, tapi mungkin menyimpan data sebelumnya),

slack space (area di akhir file pada last cluster yang mungkin menyimpan data

sebelumnya juga).

7)

Cetak semua analisis keseluruhan dari sistem komputer,

seperti halnya semua file yang relevan dan ditemukan. Berikan pendapat mengenai

layout sistem, struktur file yangmditemukan, dan informasi pembuat, setiap

usaha menyembunyikan, menghapus, melindungi, mengenkripsi informasi, dan

lainnya yang ditemukan dan nampak relevan dengan keseluruhan pengujian sistem

komputer.

8)

Berikan konsultasi ahli dan kesaksian yang diperlukan.

Karakteristik berikut diperlukan oleh seorang

ahli forensik untuk bekerja secara professional:

1)

Pendidikan, pengalaman dan sertifikasi merupakan

kualifikasi yang baik untuk profesi komputer forensik. Pendidikan dengan

pengalaman memberikan kepercayaan yang diperlukan untuk membuat keputusan dan

mengetahui keputusan yang tepat. Sertifikasi menunjukkan bahwa pendidikan dan

pengalamannya merupakan standar yang tinggi dan dapat dipahami.

2)

Yakinkan pada setiap tindakan dan keputusan, agar mencukupi

untuk kesaksian di pengadilan.

3)

Semua proses dilakukan dengan menyeluruh.

4)

Memiliki pengetahuan yang banyak mengenai bagaimana recover

data dari berbagai tipe media.

5)

Mampu memecah password dari aplikasi dan sistem operasi

yang berbeda dan mempergunakannya untuk penyelidikan.

6)

Perlu pengetahuan yang memadai, tanpanya bisa terjadi

kesalahan yang akan membuat barang bukti ditolak di pengadilan. Barang bukti

bisa dirusak, diubah, atau informasi yang berharga terlewat.

7)

Obyektif dan tidak bias, harus fair pada penyelidikan,

dengan fakta yang akurat dan lengkap.

8)

Inovatif dan memiliki kemampuan interpersonal yang baik,

seperti:

a.

Memiliki kemampuan verbal dan oral yang baik

b.

Menggunakan penalaran dan logika yang tepat

7.

Undang- Undang IT Forensik

Secara umum, materi Undang-Undang Informasi

dan Transaksi Elektronik (UUITE) dibagi menjadi dua bagian besar, yaitu

pengaturan mengenai informasi dan transaksi elektronik dan pengaturan mengenai

perbuatan yang dilarang. Pengaturan mengenai informasi dan transaksi elektronik

mengacu pada beberapa instrumen internasional, seperti UNCITRAL Model Law on

eCommerce dan UNCITRAL Model Law on eSignature. Bagian ini dimaksudkan untuk

mengakomodir kebutuhan para pelaku bisnis di internet dan masyarakat umumnya

guna mendapatkan kepastian hukum dalam melakukan transaksi elektronik. Beberapa

materi yang diatur, antara lain:

1)

Pengakuan informasi/dokumen elektronik sebagai alat bukti

hukum yang sah (Pasal 5 & Pasal 6 UU ITE);

2)

Tanda tangan elektronik (Pasal 11 & Pasal 12 UU ITE);

3)

Penyelenggaraan sertifikasi elektronik (certification

authority, Pasal 13 & Pasal 14 UU ITE);

4)

Penyelenggaraan sistem elektronik (Pasal 15 & Pasal 16

UU ITE); Beberapa materi perbuatan yang dilarang (cybercrimes) yang diatur dalam

UU ITE, antara lain:

a. Konten ilegal, yang

terdiri dari, antara lain: kesusilaan, perjudian, penghinaan/pencemaran nama

baik, pengancaman dan pemerasan (Pasal 27, Pasal 28, dan Pasal 29 UU ITE);

b. Akses ilegal (Pasal

30);

c. Intersepsi ilegal

(Pasal 31);

d. Gangguan terhadap

data (data interference, Pasal 32 UU ITE);

e. Gangguan terhadap

sistem (system interference, Pasal 33 UU ITE);

f. Penyalahgunaan alat

dan perangkat (misuse of device, Pasal 34 UU ITE);

Sumber:

http://muhammadputraaa.blogspot.co.id/2015/07/jurnal-it-forensik-dan-penggunaannya.html